Oracle2020年10月多个产品高危漏洞

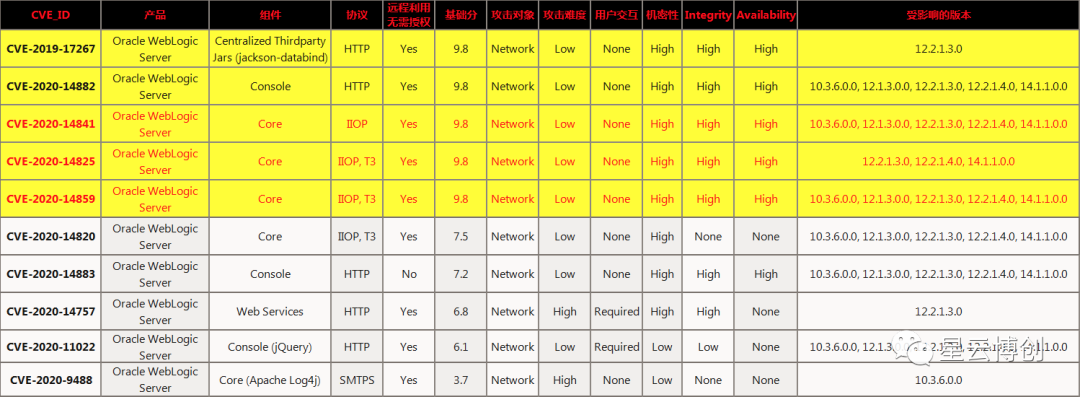

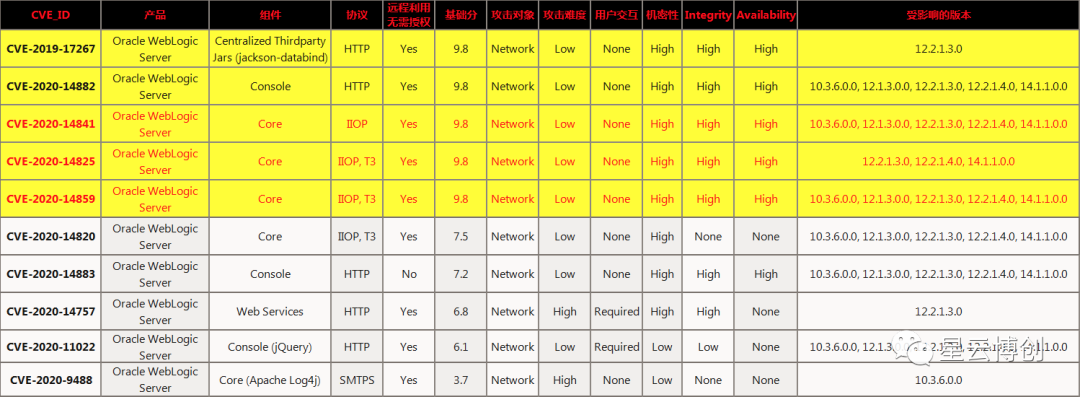

2020年10月21日,星云攻防实验室监测到Oracle官方发布了Oracle WebLogic中间件2020年第四季度的漏洞修复补丁,涉及的安全漏洞有五个基础分值为9.8,这五个基础分为9.8的漏洞当中又有3个涉及Oracle WebLogic服务器的核心(Core)组件的,而且涉及了几乎所有在用的主流的Oracle WebLogic版本。

漏洞描述

在此次披露的数百个组件的严重漏洞中,Weblogic组件相关漏洞需要高度关注。未经授权的攻击者可以绕过WebLogic后台登录等限制,直接远程利用反序列化漏洞,从而接管WebLogic服务器,风险极大。

WebLogic是美国Oracle公司的主要产品之一,是商业市场上主要的 J2EE 应用服务器软件,也是世界上第一个成功商业化的J2EE应用服务器,在 Java 应用服务器中有非常广泛的部署和应用。

受影响版本:

漏洞级别:高危

漏洞级别:高危

修复建议

官方修复:

Oracle官方已经发布了解决此系列漏洞的补丁,建议受影响用户尽快升级补丁

https://www.oracle.com/security-alerts/cpuoct2020traditional.html

临时措施

1.如果不依赖 T3 协议进行 JVM 通信,禁用 T3 协议:

进入 WebLogic 控制台,在 base_domain 配置页面中,进入安全选项卡页面,点击筛选器,配置筛选器;

在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl ,在连接筛选器规则框中输入 7001 deny t3 t3s 保存生效;

重启Weblogic项目,使配置生效。

2.如果不依赖 IIOP 协议进行 JVM 通信,禁用IIOP协议:

进入 WebLogic 控制台,在 base_domain 配置页面中,进入安全选项卡页面;

选择 “服务”->”AdminServer”->”协议” ,取消 “启用IIOP”的勾选;

重启Weblogic项目,使配置生效。